Sponzorizat de newsflash.ro

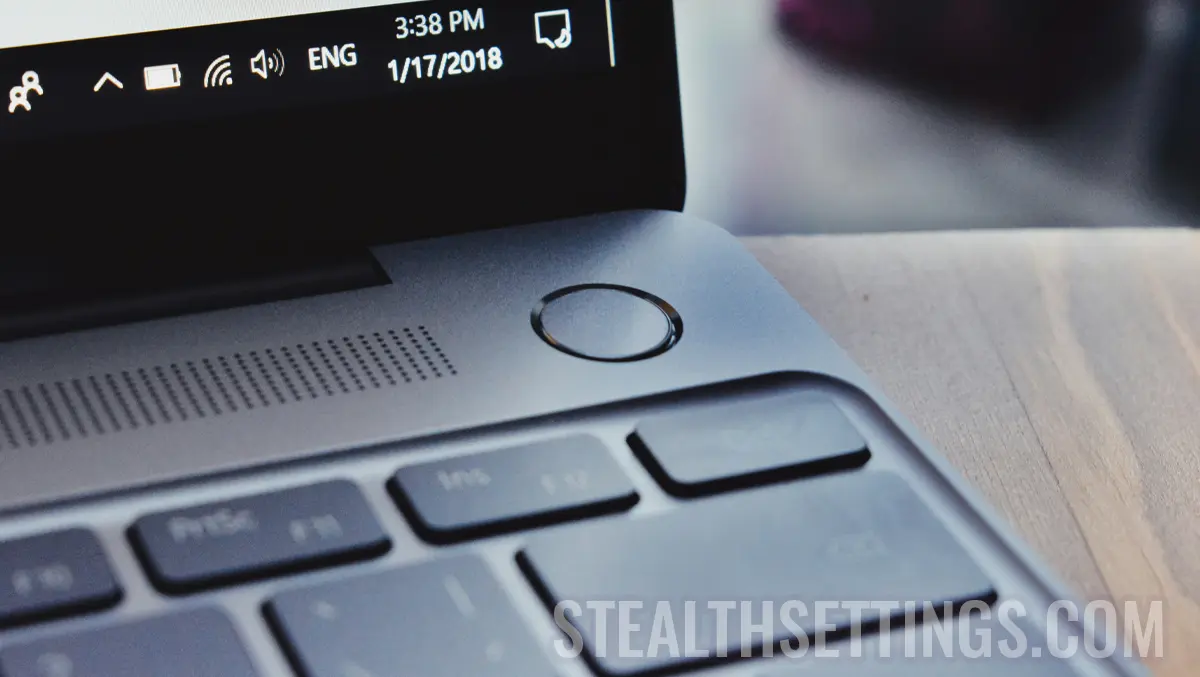

Utilizatorii de Windows au fost încântați să vadă device-uri cu sistem de autentificare biometrică pe bază de amprentă (fingerprint), pe modelul Touch ID existent pe laptop-urile și calculatoarele Apple. Problema este că lucrurile nu merg la fel de bine pe Windows, fiind descoperite vulnerabilități Windows Hello la autentificarea fingerprint pe laptopuri de top.

Cercetătorii în securitate au dezvăluit că sistemul de autentificare cu amprentă Windows Hello, prezent pe trei dintre cele mai populare laptopuri Windows, nu oferă nivelul de securitate așteptat. La solicitarea Microsoft, compania de securitate cibernetică Blackwing Intelligence a efectuat teste de penetrare, descoperind că toate cele trei laptopuri au eșuat în fața acestor probe.

În ciuda faptului că Microsoft Surface a fost supus testelor, s-a dovedit că este cel mai vulnerabil dintre cele trei modele testate, permitând ocolirea ușoară a autentificării biometrice fingerprint Windows Hello.

Echipa de cercetare a Microsoft (MORSE) a cerut explicit evaluarea securității pentru cele mai performante senzori de amprentă încorporați în laptopuri, dar rezultatele au arătat multiple vulnerabilități exploatate cu succes de către echipă. Fiecare laptop, inclusiv Dell Inspiron 15 și Lenovo ThinkPad T14, a necesitat abordări distincte pentru a evita protocoalele de securitate existente.

Aceste vulnerabilități Windows Hello la autentificarea fingerprint subliniază importanța continuă a îmbunătățirii sistemelor de autentificare pentru a asigura un nivel crescut de securitate.

Vulnerabilități Windows Hello la autentificarea fingerprint pe Dell Inspiron 15

Dell Inspiron 15 prezintă semnificative vulnerabilități Windows Hello la autentificarea fingerprint. Atunci când dispozitivul este pornit în Windows, acesta urmează protocoalele complete de securitate, inclusiv Secure Device Connection Protocol (SDCP). Aceste protocoale efectuează verificări esențiale, cum ar fi asigurarea că gazda comunică cu un dispozitiv de încredere și că datele amprentei nu sunt stocate sau retransmise. Cu toate acestea, echipa care a testat vulnerabilități Windows Hello a observat că, în timp ce accesul la cititorul de amprente în Windows utilizează SDCP, accesul în Linux nu. Și le-a venit o idee.

Prin inițierea dispozitivului țintă în Linux și utilizarea laturii Linux pentru a introduce amprenta atacatorului în baza de date, specificând același ID ca un utilizator legitim înscris prin Windows, echipa a identificat o vulnerabilitate. Chiar dacă inițial acest demers nu a avut succes, deoarece s-au descoperit baze de date separate pe cip pentru Windows și Linux, s-a reușit să se determine modul în care Windows știa la ce bază de date să acceseze și a reușit să o direcționeze către cea de pe Linux.

Aceasta a deschis calea pentru următoarea soluție, implicând un atac Man in the Middle (MitM)….

Sponzorizat de newsflash.ro

Citeste continuarea pe stealthsettings.com